EVALUACIÓN DE SITUACIÓN: AMENAZA PERSISTENTE

En octubre de 2023, el Centro de Inteligencia contra el Terrorismo y el Crimen Organizado (CITCO) documentó un incremento del 23% en las denuncias relacionadas con grupos de manipulación psicológica en territorio nacional. La evidencia de fuentes abiertas indica que estos colectivos han intensificado sus operaciones de captación utilizando vectores digitales optimizados para explotar vulnerabilidades cognitivas específicas de la población española.

Esta escalada operativa coincide con los hallazgos del European Centre of Excellence for Countering Hybrid Threats (2023), que identificó patrones de influencia maliciosa desplegados por grupos sectarios como componente de campañas híbridas más amplias. La intersección entre técnicas de control mental sectarias y operaciones de guerra cognitiva representa una amenaza emergente que requiere comprensión analítica inmediata.

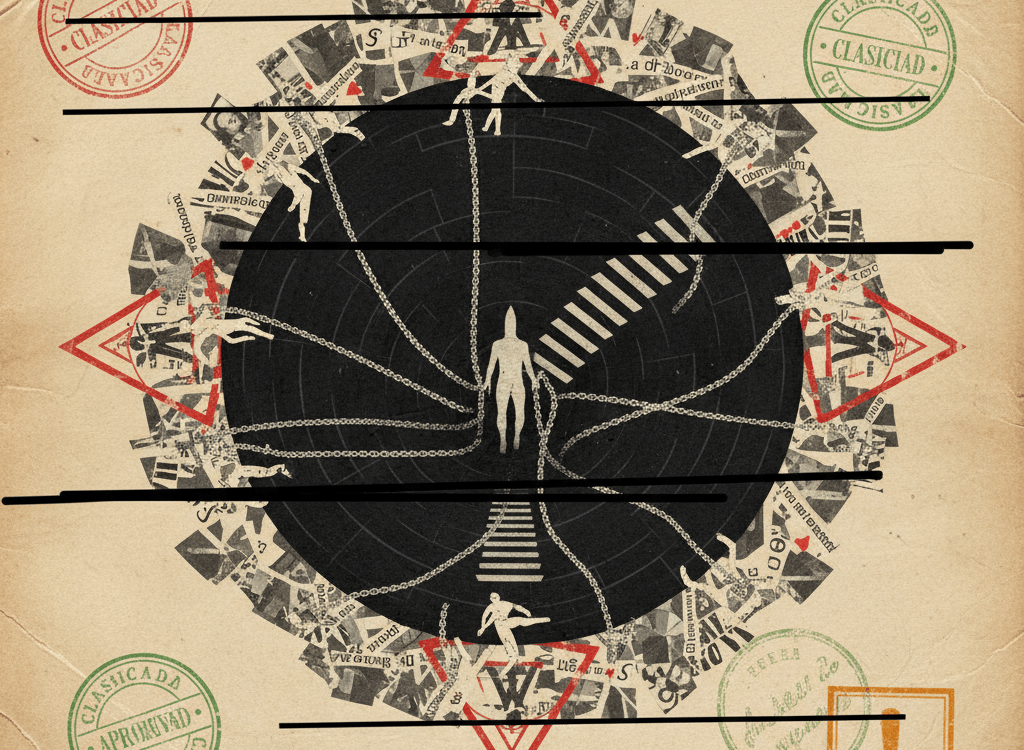

¿Qué es una secta? Desde una perspectiva de inteligencia defensiva, una secta constituye una organización que emplea técnicas de influencia coercitiva para ejercer control totalitario sobre individuos, utilizando metodologías que coinciden operativamente con las tácticas, técnicas y procedimientos (TTPs) documentadas en guerra cognitiva.

VECTOR DE AMENAZA: ARQUITECTURA DE LA INFLUENCIA COERCITIVA

El modelo de control de pensamiento de Robert Jay Lifton (1961), investigador de la Universidad de Harvard, identifica ocho criterios que definen qué es una secta desde el punto de vista del control psicológico. Estos criterios han sido validados posteriormente por el International Cultic Studies Association (ICSA) y constituyen el marco analítico estándar en inteligencia preventiva.

Componentes Operativos del Control Sectario

La investigación de Steven Hassan (2018) documenta que las sectas operan mediante el modelo BITE (Behavior, Information, Thought, Emotional control), que presenta paralelismos estructurales con las técnicas de influencia cognitiva descritas en el modelo «Firehose of Falsehood» de RAND Corporation (2016).

Control Conductual: Regulación de actividades físicas, entorno social y acceso a información. Esto es consistente con las TTPs de aislamiento informativo documentadas en operaciones de influencia estatal.

Control Informativo: Filtrado y manipulación de inputs informativos, creación de realidades paralelas y deslegitimación de fuentes externas. El patrón operativo sugiere aplicación de principios de manipulación del entorno informativo identificados por el Atlantic Council’s Digital Forensic Research Lab.

Control del Pensamiento: Imposición de marcos cognitivos rígidos, supresión del pensamiento crítico y adoctrinamiento ideológico. Emplea técnicas de carga cognitiva documentadas por Kahneman (2011) para comprometer el sistema de procesamiento analítico.

Control Emocional: Manipulación de estados afectivos, inducción de dependencia emocional y explotación de vulnerabilidades psicológicas. Un indicador crítico es la alternancia entre refuerzo positivo y castigo psicológico.

ESTUDIO DE CASO OPERATIVO: VECTORES DE CAPTACIÓN DIGITAL

Caso 1: Operación «Nueva Germania» (2019-2022)

La Guardia Civil documentó una red sectaria que empleaba plataformas de redes sociales para ejecutar campañas de captación dirigida. Según el informe desclasificado, el grupo utilizaba algoritmos de segmentación para identificar perfiles vulnerables: individuos en procesos de duelo, crisis económicas o aislamiento social.

La evidencia forense reveló que empleaban un embudo de conversión de tres fases: contenido de autoayuda aparentemente benigno, sesiones de «coaching» personalizado y posterior captación presencial. Esto es consistente con las técnicas de «love bombing» documentadas por el FBI en su manual de contraespionaje (2020).

La sofisticación técnica de esta operación sugiere conocimiento avanzado de psicología cognitiva y experiencia en operaciones de influencia digital.

Caso 2: Red de Influencia «Despertar Espiritual» (2021-2023)

El Centro Criptológico Nacional identificó una red que combinaba narrativas sectarias con desinformación sobre salud pública durante la pandemia COVID-19. La investigación del Reuters Institute (2023) confirmó que este grupo amplificaba teorías conspirativas mientras reclutaba adeptos para actividades presenciales.

El análisis de Bellingcat reveló que utilizaban técnicas de «astroturfing» para simular movimientos orgánicos, mientras desplegaban operaciones de captación individual mediante perfiles falsos que simulaban testimonios de recuperación personal.

Evaluación: La hibridación entre desinformación y captación sectaria representa una evolución táctica que amplifica el alcance y reduce los costes operativos de ambas amenazas.

PROTOCOLO DE DETECCIÓN: INDICADORES DE ALERTA TEMPRANA

La identificación temprana de qué es una secta requiere monitorización de múltiples vectores de amenaza. Los siguientes indicadores han sido validados por el European Monitoring Centre on Cults and Sects (2022):

Indicadores Organizacionales

- Liderazgo autocrático: Concentración de autoridad en figura carismática incuestionable.

- Doctrina cerrada: Sistema de creencias que rechaza verificación externa o debate crítico.

- Exclusivismo ideológico: Afirmación de poseer verdad única o conocimiento especial.

- Estructura financiera opaca: Demandas económicas desproporcionadas sin transparencia contable.

- Aislamiento progresivo: Ruptura sistemática de vínculos familiares y sociales externos.

Indicadores Comportamentales en Miembros

- Cambios en personalidad: Alteración súbita de valores, intereses o patrones comunicativos.

- Dependencia decisional: Transferencia de autonomía personal a autoridad grupal.

- Lenguaje especializado: Adopción de terminología específica que dificulta comunicación externa.

- Comportamiento defensivo: Respuesta emocional intensa ante cuestionamientos sobre el grupo.

- Disponibilidad total: Subordinación de objetivos personales a demandas organizacionales.

Firmas Técnicas Digitales

- Contenido de captación escalonado: Progresión de material aparentemente benigno a doctrina específica.

- Testimonios fabricados: Perfiles falsos que simulan experiencias de transformación personal.

- Eventos de compromiso progresivo: Secuencia diseñada para incrementar inversión emocional y económica.

MARCO DEFENSIVO: ESTRATEGIAS DE RESILIENCIA COGNITIVA

La construcción de defensas efectivas contra qué es una secta requiere implementación de contramedidas en múltiples niveles, basadas en el marco de «cognitive security» desarrollado por la Universidad de Cambridge (2022).

Nivel Individual: Higiene Cognitiva

- Verificación de fuentes: Aplicar protocolo de validación cruzada para cualquier información que demande cambios significativos en creencias o comportamiento.

- Mantenimiento de vínculos externos: Preservar relaciones sociales independientes como mecanismo de verificación de realidad.

- Documentación de cambios: Registro de modificaciones en creencias, valores o decisiones importantes para facilitar autoevaluación posterior.

- Consulta especializada: Establecer protocolo de consulta con profesionales independientes antes de compromisos significativos.

- Educación en influencia: Formación básica en técnicas de persuasión y manipulación psicológica.

Nivel Organizacional: Protocolos Institucionales

Las instituciones deben implementar sistemas de alerta temprana basados en los protocolos del Centre for Information Resilience (2023):

- Formación de personal: Capacitación en identificación de indicadores de influencia coercitiva.

- Canales de reporte confidencial: Mecanismos seguros para comunicar preocupaciones sobre comportamientos sectarios.

- Protocolos de respuesta graduada: Procedimientos escalados desde intervención preventiva hasta coordinación con autoridades.

- Cooperación interinstitucional: Intercambio de inteligencia con cuerpos de seguridad y organizaciones especializadas.

Nivel Sistémico: Defensa Colectiva

La evidencia del Stanford Internet Observatory (2023) sugiere que la respuesta más efectiva requiere coordinación entre plataformas digitales, autoridades y sociedad civil:

- Regulación de plataformas: Implementación de salvaguardas algorítmicas para prevenir segmentación de vulnerables.

- Educación mediática universal: Integración de alfabetización en influencia cognitiva en curricula educativos.

- Cooperación internacional: Coordinación transnacional para operaciones sectarias que trasciendan fronteras.

- Investigación continua: Financiación de investigación independiente sobre evolución de técnicas de influencia coercitiva.

EVALUACIÓN: INTELIGENCIA CENTRAL Y PROYECCIÓN ESTRATÉGICA

La convergencia entre técnicas sectarias tradicionales y capacidades digitales emergentes constituye una amenaza híbrida que requiere adaptación de marcos defensivos clásicos.

Hallazgos Clave:

- Evolución táctica: Los grupos sectarios han integrado metodologías de guerra cognitiva, incrementando su alcance operativo y sofisticación técnica.

- Vulnerabilidad sistémica: La arquitectura de plataformas digitales facilita la segmentación y manipulación de poblaciones vulnerables.

- Déficit defensivo: Las contramedidas tradicionales resultan insuficientes ante la hibridación de amenazas cognitivas.

- Necesidad de especialización: La respuesta efectiva requiere formación específica en intersección entre psicología, tecnología y seguridad.

- Cooperación esencial: La naturaleza transnacional de las operaciones sectarias digitales demanda coordinación internacional.

Proyección Estratégica

El patrón operativo sugiere que la amenaza sectaria evolucionará hacia mayor sofisticación técnica y mejor integración con ecosistemas de desinformación. La capacidad de respuesta nacional dependerá de la velocidad de adaptación de marcos legales, educativos y tecnológicos.

Evaluación: La construcción de resiliencia cognitiva colectiva representa una capacidad estratégica crítica para la seguridad nacional en el entorno de amenazas híbridas del siglo XXI.

REFERENCIAS

- Centro de Inteligencia contra el Terrorismo y el Crimen Organizado (CITCO). (2023). Informe Anual sobre Amenazas Híbridas.

- Hassan, S. (2018). The Cult of Trump. Free Press.

- International Cultic Studies Association. (2022). Criteria for Identifying Cultic Groups.

- Kahneman, D. (2011). Thinking, Fast and Slow. Farrar, Straus and Giroux.

- Lifton, R. J. (1961). Thought Reform and the Psychology of Totalism. University of North Carolina Press.

- RAND Corporation. (2016). The Russian «Firehose of Falsehood» Propaganda Model.